Hallo,

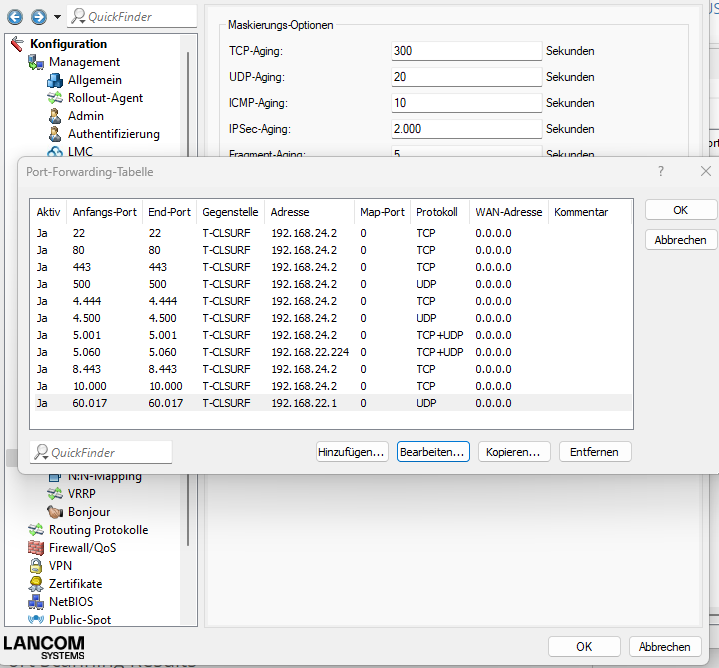

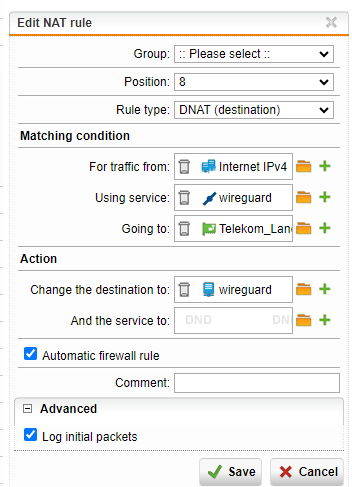

ich habe mich heute einmal selber an einem NAT probiert.

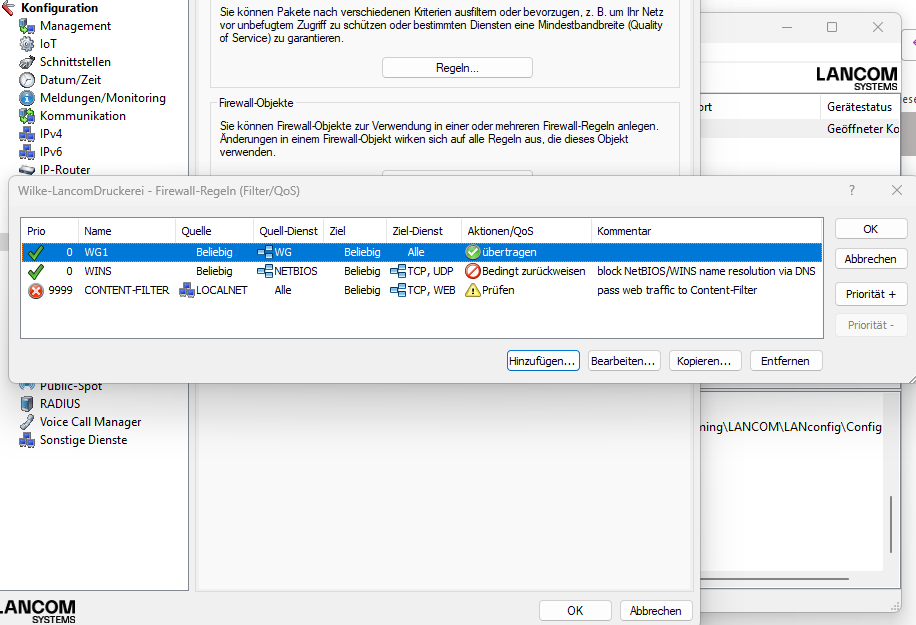

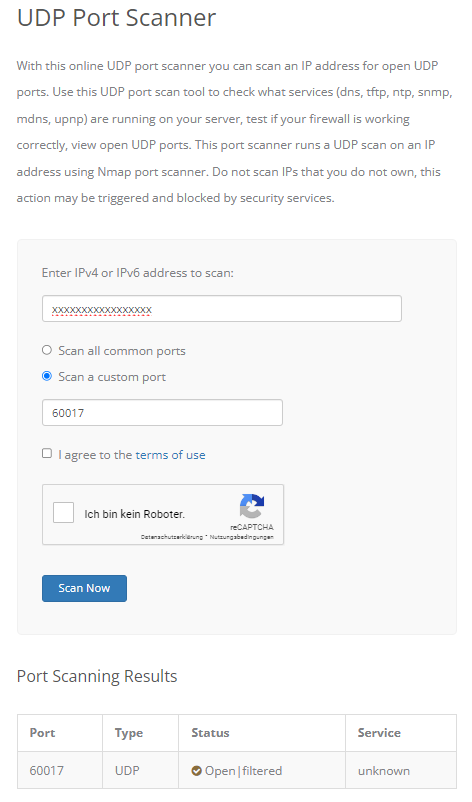

Leider klappt die Weiterleitung vom Port nicht. Im Log steht auch nichts, wenn ich mich verbinden möchte.

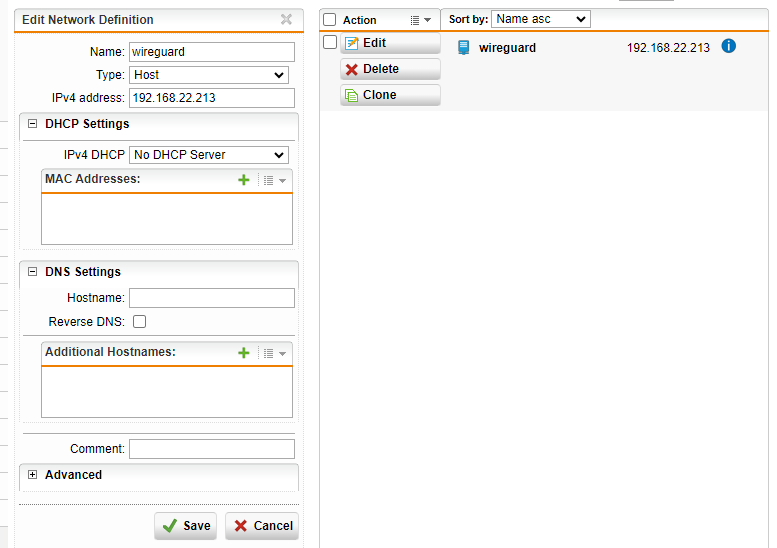

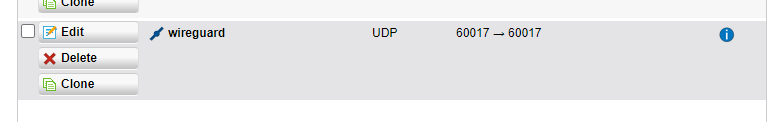

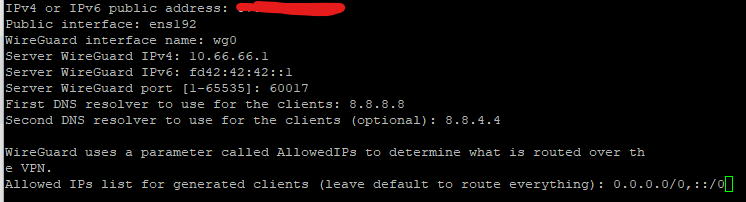

Es soll von extern auf einen Wireguardserver zugegriffen werden.

Habe ich einen groben Fehler eingebaut?

This thread was automatically locked due to age.