Hallo Community!

wir haben eine ASG120 mit Softwareversion 8.202 im hochverfügbarkeitsbetrieb (zwei ASG120er).

Eine Kollegin, die häufig Homeoffice macht, hat festgestellt das es immer wieder einen Verbindungsabbruch gibt. Allerdings lässt sich der CISCO VPN Client sofort wieder verbinden und alles geht ganz normal weiter.

...mit immer wieder meine ich nach einer relativ langen Zeit (1 - 2 Stunden), allerdings unabhängig von Wochentagen, Tages- oder Nachtzeiten. Bei meinem eigenen Privat-PC passiert das Gleiche.

Weiterhin hat ein externer Mitarbeiter (der einzige mit Jabberclient von außen) berichtet, dass sein Spark und Psi (Jabberclients) nach einer langen Zeit die Verbindung verlieren.

---> Meine Vermutung ist, dass es an der Astaro liegt.

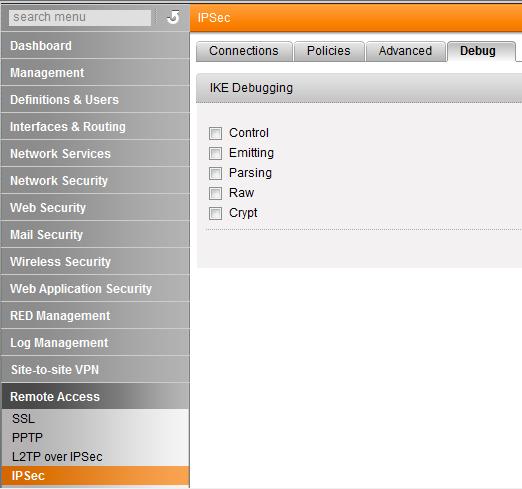

---> Meine Frage: Gibt es eine Einstellung/Funktion in der Astaro die eine dauerhafte Verbindung nach gewisser Zeit trennt?

This thread was automatically locked due to age.

Important note about SSL VPN compatibility for 20.0 MR1 with EoL SFOS versions and UTM9 OS. Learn more in the release notes.