Hallo zusammen,

ich habe eine Sophos XG Home auf einer Proxmox Umgebung virtualisiert.

Vor der FW habe ich eine Fritzbox in der die FW als Exposed Host eingestellt ist.

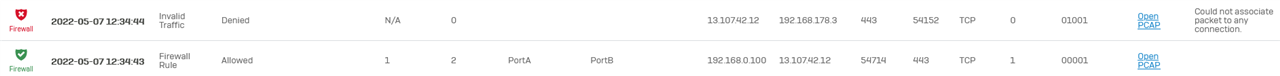

Das Problem ist, dass die Pakete nicht in das Netz kommen bzw. an die FW und nicht an den Client (192.168.0.100) geschickt werden.

Firewallregel habe ich schon erstellt aber er sagt immer N/A.

Das kommuniziern nach extern durch die FW und Router funtkioniert ohne Probleme.

Habt ihr eine Idee was ich machen kann?

In dem Fall geht es um die Discord Kommunikation.

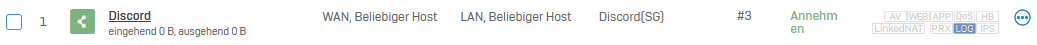

Folgende Regel habe ich erstellt.

In der Gruppe Disord[SG] befindet sich einmal der Port 443(TCP) und Port 50000:65535(UDP)

This thread was automatically locked due to age.