Moin,

kleine Vorwarnung: Ich habe die IT von meinem Vorgänger übernommen, kann auch damit arbeiten, stehe aber leider noch nicht so richtig stabil im Thema Sophos.

Fangt beim troubleshooten also ruhig etwas gröber an, ich habe den Verdacht, dass das ne Problemstellung ist, die nur an einer kleinen Einstellung/Fehlkonfiguration hängt.

Wir haben eine SG210 mit UTM 9.705-3.

Internes Netz: 10.10.1.1 /24

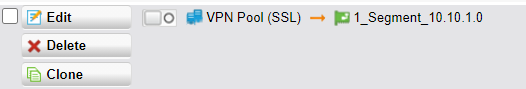

Standard VPN Pool: 10.242.2.0 /24

IP UTM: 10.10.1.1

IP TK-Anlage: 10.10.1.40

SSL VPN ist konfiguriert und läuft auch wunderbar, Clients können sich einwählen, kriegen eine IP-Adresse aus dem VPN Pool zugewiesen und auf alle Ressourcen im internen Netz zugreifen.

Unsere Alcatel OmniPCX Office TK-Anlage bietet die Möglichkeit IP Softphones zu verwenden, was im Homeoffice natürlich deutlich angenehmer als Handy o.ä. wäre.

Jedoch kriegen diese Softphones auf Clients im VPN Pool keine Verbindung zur TK-Anlage im internen Netz. Desweiteren kann ich aus dem internen Netz Clients im VPN Pool nicht anpingen. Interessanterweise kann ich die 10.242.2.1 erreichen, alles darüber hinaus nicht.

Im Firewall-Log kann ich sehen, dass die Clients UDP-Pakete an die TK-Anlage schicken, die auch ankommen.

Das Gateway der TK-Anlage ist nicht die Sophos weswegen in der TK-Anlage eine Route eingerichtet ist:

Um Zielnetz: 10.242.2.0 /24 zu erreichen, gehe über 10.10.1.1

Nachdem ich diese Route eingerichtet hatte, konnte dann auch UDP-Pakete sehen, die von der TK-Anlage zur UTM gehen, aber eben nicht darüber hinaus.

Firewallregel habe ich wie folgt angelegt: TK-Anlage --Any--> VPN Pool + Internes Netz

Intrusion Prevention hatte ich testweise komplett aus, hat nichts verändert.

Supportticket (03290048) ist seit Wochen offen (erst im Worldwide, jetzt im UK-Team), Lösungsvorschläge kam nur einer:

cc set packetfilter timeouts ip_conntrack_udp_timeout_stream 150

Hat aber, soweit ich das beurteilen kann nichts geändert, Ping geht ja so oder so nicht. (bei ICMP ist alle an außer "Allow ICMP through Gateway from external networks")

So, langer Text, ich freue mich über jede Art des hilfreichen Inputs!

LG

This thread was automatically locked due to age.