Servus,

Ich sehe gerade den Wald vor lauter Baumen nicht.

Seit 4 Tagen beschäftige ich mich mit der UTM Home.

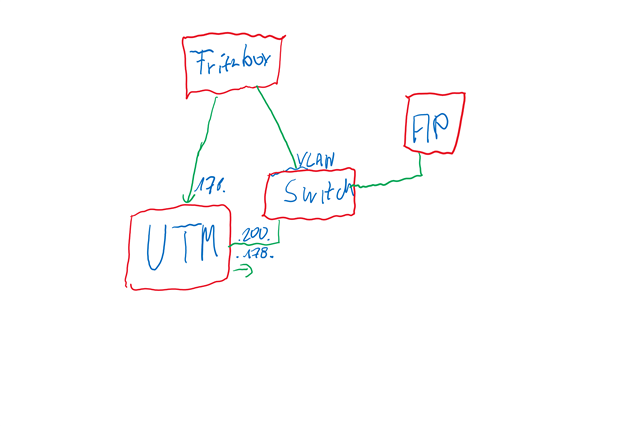

Als FW nutze ich ein PC mit 2 Nics.

Der Router (Fritzbox) ist der UTM vorgeschaltet.

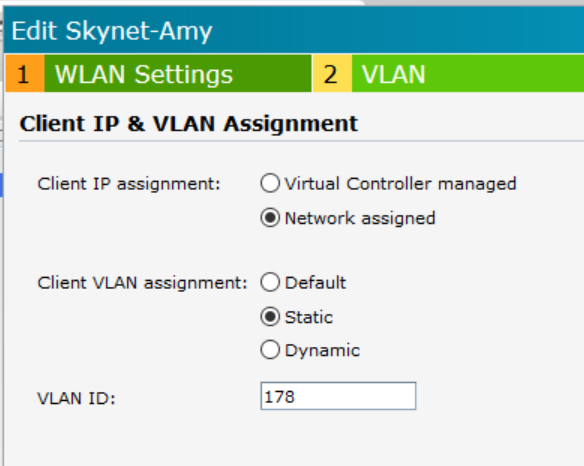

WLAN kommt aus Aruba APs.

Es wird ein VLAN fähiger poe Switch benutzt.

Grundsätzlich bin ich sehr schnell als Ziel gekommen.

Offen ist nur noch warum die Android Handys meine CA Proxy Zertifikate DER PEM nicht mögen.

Irgendwo habe ich gelesen das Android Probleme mit Self sign Zertifikaten hat, kann das sein?

Aber dass ist jetzt nicht das Problem.

Da ich keine Möglichkeit gefunden habe für das Kind auf der UTM ein Zeitkontingent einzurichten wie es bei der FB möglich ist musste ich etwas kreativ werden…

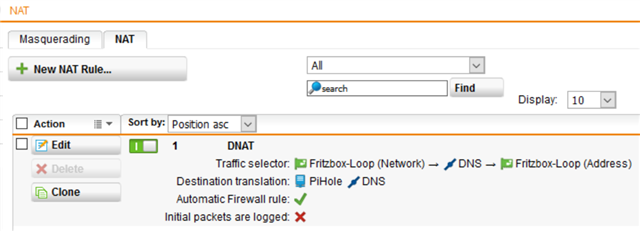

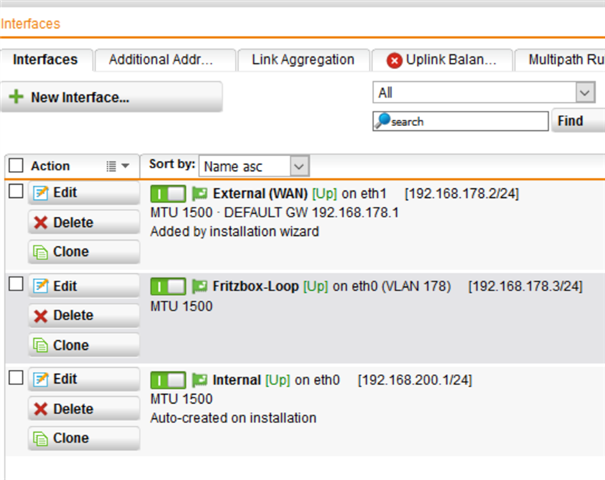

Grob: Ich leg das externe Netz der FB über ein VLAN auf ein Ethernet VLAN an die UTM.

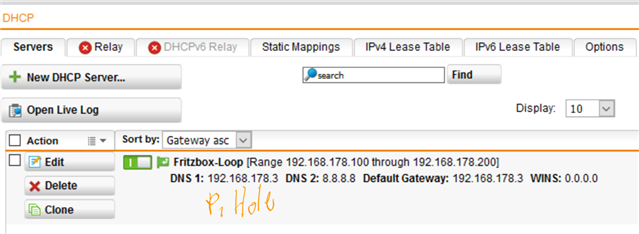

Auf der FB wurde der DHCP deaktiviert, weil man da zu wenig einstellen kann.

Das GW dieses „Loop-Netzes“ ist dann die IP des Ethernet VLAN.

Der komplette Internet Verkehr läuft jetzt wie gewünscht aus dem Kinder WLAN über die UTM.

Jetzt habe ich aber das Problem das Clients aus dem Kinder Netz Zugriff auf der internen Netz haben.

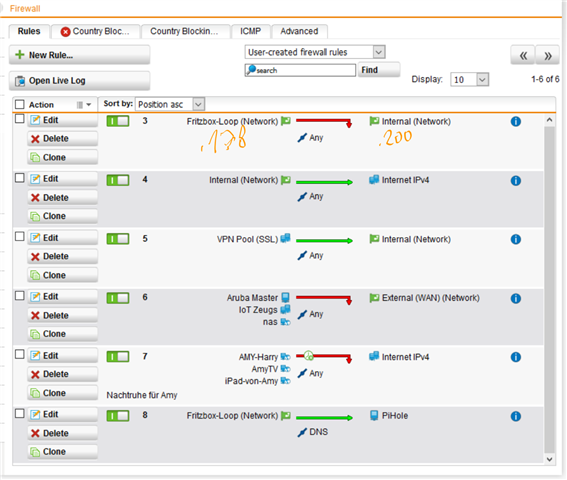

Ich frage mich woher die Route kommt. Keine FW Rule kann den Zugriff auf das interne Netz blockieren.

Hier Details:

Switch:

vlan 1

name "DEFAULT_VLAN"

no untagged 9

untagged 1-8,10-28

ip address dhcp-bootp

exit

vlan 178

name "Fritzbox"

untagged 9

tagged 1-8,10-28

no ip address

exit

This thread was automatically locked due to age.