Liebe Sophos Community,

ich beschäftige mich seit einiger Zeit mit der Sicherung meines privaten Netzwerkes. Daher habe ich seit einem Jahr folgende Konfiguration:

- Speedport smart der Telekom

- Sophos UTM

- Heimnetzwerk mit allen Geräten

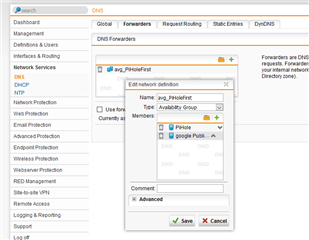

Ich spiele nun mit dem Gedanken mir einen Raspberry Pi mit Pi Hole in dem Netzwerk zu integrieren. Nun meine vielleicht etwas „dumme“ Frage. Muss ich den Raspberry Pi zwischen Speedport und UTM setzen oder zwischen UTM und Heimnetzwerk? Ich will vermeiden durch den Einsatz des Pi Hole die Sicherheit der UTM auszuhebeln.

Vielen Dank für eure Hilfe.

Vielen Dank

Christian

This thread was automatically locked due to age.